Новости

gazeta.ru

В Дагестане по делу о хищении 2,8 млрд руб арестовали новых фигурантов. Руководитель пресс-службы Верховного суда Дагестана Зарема Мамаева сообщила РИА Новости, что суд в Махачкале арестовал еще девять энергетиков по делу о хищении 2,8 миллиарда рублей. "Советский районный суд Махачкалы избрал меру ...

gazeta.ru

В МАГАТЭ сообщили о новой попытке атаки дрона на учебный центр ЗАЭС. Международное агентство по атомной энергии (МАГАТЭ) было проинформировано о новой попытке атаки беспилотника на учебный центр Запорожской АЭС. Об этом сообщает РИА Новости, ссылаясь на заявление агентства по словам гендиректора Рафаэля ...

gazeta.ru

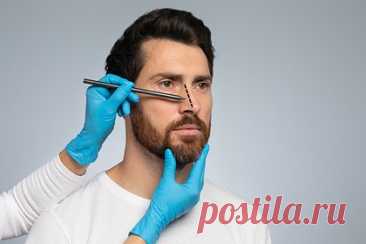

Экземпляр романа Вальтера Скотта вернулся в библиотеку спустя 105 лет. В одну из библиотек штата Колорадо неожиданно вернули книгу, взятую на дом в 1919 году. Об этом сообщает Fox News. Экземпляр романа "Айвенго" сэра Вальтера Скотта должен был вернуться в Публичную библиотеку Форт-Коллинза 13 ...

gazeta.ru

Доктор Мясников спас упавшую в обморок туристку в аэропорту Дубая. В аэропорту Дубая заметили доктора Александра Мясникова, который помог туристке из России. Об этом сообщает Telegram-канал Mash. По данным источника, 74-летняя путешественница получила тепловой удар и упала в обморок. Известный в РФ врач ...

gazeta.ru

В Белоруссии жена заявила, что муж не принадлежит ей полностью и метнула в него нож. В Белоруссии мужчина попал в больницу после ссоры с супругой. Об этом сообщает Telegram-канал "Обратная сторона". Инцидент произошел в Щучине. По данным источника, после возвращения главы семьи домой, женщина устроила ему ...

russian.rt.com

На Украине вынесли заочные приговоры трём депутатам Госдумы. Управление Службы безопасности Украины по Тернопольской области сообщило, что суд заочно приговорил к 15 годам лишения свободы трёх депутатов Госдумы за поддержку решения о признании Россией независимости ДНР и ЛНР. Читать далее

russian.rt.com

Риттер: Столтенберг лицемерит, когда называет Россию угрозой для Европы и НАТО. Бывший американский разведчик Скотт Риттер в эфире RT высказал мнение, что генеральный секретарь Североатлантического альянса Йенс Столтенберг лицемерит, когда называет Россию угрозой для стран Европы и НАТО. Читать далее